Cómo externalizar las finanzas protegiendo datos y control operativo

Asegura la protección de tus datos financieros externalizados cumpliendo normas y sin perder eficiencia.

Durante años, externalizar procesos financieros —como contabilidad, nóminas o tesorería— fue sinónimo de eficiencia. Hoy, con un entorno regulatorio más estricto y un ecosistema digital interconectado, esta decisión estratégica se ha convertido también en un reto de ciberseguridad y cumplimiento normativo (cumplimiento AI Act).

Según el Global Outsourcing Finance Report 2025 (Deloitte), el 74 % de las pymes europeas externaliza al menos una función contable o financiera. Sin embargo, el 61 % no realiza auditorías periódicas de sus proveedores (CFO fraccional). Esto significa que cada movimiento financiero —desde un pago hasta la gestión de nóminas— puede exponer datos financieros sensibles sin el nivel adecuado de control.

El riesgo no es solo técnico: también reputacional, legal y estratégico. Un error o brecha en la cadena de tratamiento puede derivar en sanciones del RGPD que alcanzan los 20 millones de euros o el 4 % de la facturación anual, además de pérdida de confianza de clientes e inversores.

Radiografía del modelo de externalización financiera en 2025

Crecimiento acelerado, riesgo incremental, el outsourcing financiero vive un auge sin precedentes:

18 % de crecimiento anual en España, impulsado por la presión de costes y la falta de talento contable especializado (finanzas corporativas y transacciones).

Las empresas buscan agilidad y digitalización, pero en el proceso abren su infraestructura a proveedores, ERPs cloud y automatizaciones externas (automatización de marketing).

El 40 % de las brechas de datos en 2024 tuvieron origen en sistemas financieros compartidos (ENISA Threat Landscape 2025).

La eficiencia operativa y la gobernanza del dato deben ir de la mano. El verdadero valor del outsourcing no está en delegar, sino en controlar sin fricciones (operaciones y optimización de procesos).

Los riesgos ocultos en la externalización de funciones financieras

Responsabilidad compartida, riesgo concentrado

El RGPD deja claro que el responsable del tratamiento sigue siendo la empresa titular de los datos, incluso cuando estos son gestionados por terceros. Esto implica que, ante una brecha de seguridad o tratamiento indebido, la empresa contratante asume las sanciones y daños reputacionales.

Externalizar no equivale a transferir la responsabilidad; equivale a compartirla bajo escrutinio.

— Agencia Española de Protección de Datos (AEPD), 2025

Las compañías deben definir claramente las responsabilidades en los contratos, establecer auditorías conjuntas y documentar todas las decisiones de seguridad (cumplimiento AI Act Seguros).

Ecosistemas tecnológicos fragmentados

El área financiera utiliza un mosaico de herramientas: ERP, CRM, plataformas de pago, hojas de cálculo y sistemas de nómina. Esta fragmentación genera puntos ciegos en la trazabilidad de datos y aumenta el riesgo de accesos indebidos o duplicidad de información.

El 52 % de los CFOs encuestados por EY Risk Finance 2025 reconoce que no tiene visibilidad total de dónde se almacenan o procesan sus datos financieros, complicando el cumplimiento del principio de “accountability” exigido por el RGPD.

Riesgo humano y ausencia de cultura de seguridad

Más del 60 % de los incidentes de filtración de datos en outsourcing provienen de errores humanos o malas prácticas. El problema no suele ser la tecnología, sino la falta de formación o la subestimación de los riesgos (formación in-company IA aplicada).

Cómo implementar una estrategia segura de externalización

Auditoría inicial y clasificación de información

Antes de externalizar, se deben identificar los flujos financieros y clasificarlos por criticidad:

Datos de nóminas y empleados: nivel alto de protección.

Información bancaria o fiscal: nivel crítico.

Documentos contables históricos: nivel medio.

Se recomienda realizar una Evaluación de Impacto en Protección de Datos (EIPD) y definir los mecanismos de cifrado, retención y eliminación desde el inicio.

Contratación bajo marco RGPD

El contrato de encargo de tratamiento debe ser específico, detallado y auditable:

Finalidades y límites del tratamiento.

Obligaciones de confidencialidad.

Plan de respuesta ante incidentes y notificación en 72 horas.

Trazabilidad completa de accesos.

Destrucción o devolución de los datos al finalizar el contrato.

Tip Xternus: añade una cláusula de revisión semestral de cumplimiento; es la única forma de garantizar una seguridad viva, no estática.

Arquitectura tecnológica segura

Una externalización responsable exige controles concretos:

Cifrado de datos en tránsito (TLS 1.3) y en reposo (AES-256).

Autenticación multifactor (MFA) en todos los accesos financieros.

Segmentación de red y backups cifrados.

Registros automáticos de actividad (logs) con retención mínima de 12 meses.

Pruebas de penetración anuales para detectar vulnerabilidades.

Supervisión continua y auditorías

El control no termina con la firma del contrato:

Auditorías de seguridad y cumplimiento RGPD cada seis meses.

Revisiones ENS (Esquema Nacional de Seguridad) y SOC 2 Type II.

Evaluación de SLA de respuesta y tiempos de detección de incidentes.

Insight Xternus: Las empresas con revisiones trimestrales reducen un 65 % los riesgos de brecha financiera.

Cultura, formación y accountability

Toda la organización debe entender que la protección de datos no es una función del departamento legal, sino un pilar transversal de gestión. Capacitar equipos financieros y proveedores en buenas prácticas de ciberseguridad y gobernanza de datos es esencial para consolidar un modelo de confianza.

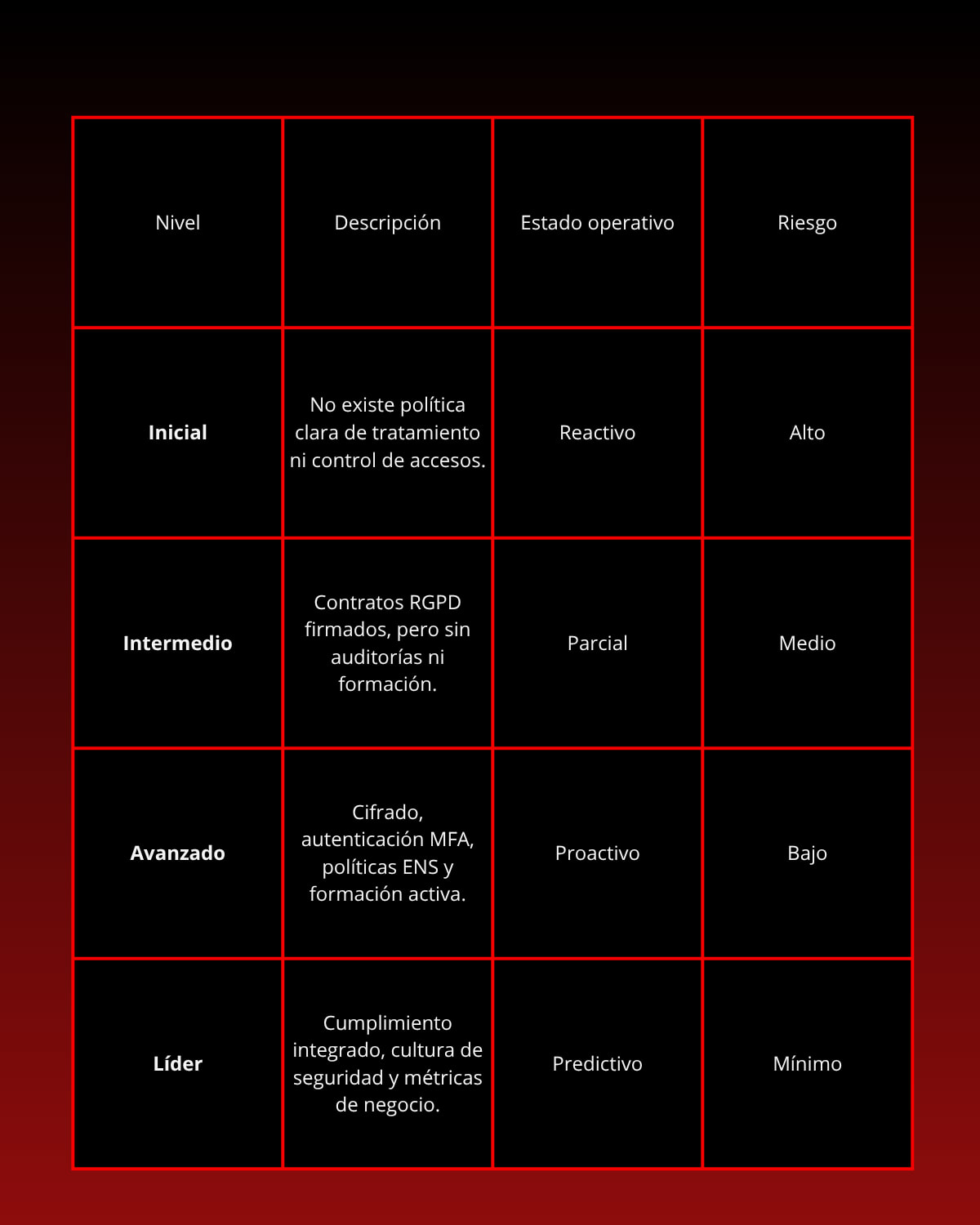

Indicadores de madurez en seguridad financiera externalizada

Diagnóstico de riesgos y auditoría inicial

Antes de externalizar, se identifican todos los flujos de información y se evalúa la criticidad de los datos, revisando accesos y vulnerabilidades. Esto permite detectar brechas y definir controles antes de iniciar la operación.

Diseño de modelo de cumplimiento RGPD y ENS

Se establecen contratos claros con obligaciones de confidencialidad, protocolos de notificación de incidentes, retención y eliminación de datos, integrando estándares ENS para garantizar la seguridad de sistemas y procesos críticos.

Implementación tecnológica

Se aplican dashboards personalizados y trazabilidad completa, cifrado de datos, segmentación de red, backups seguros y autenticación multifactor, proporcionando una visión en tiempo real del estado de seguridad de la externalización.

Supervisión continua

Auditorías periódicas, alertas automáticas y soporte 24/7 permiten detectar incidentes tempranos y asegurar el cumplimiento constante, reduciendo significativamente los riesgos de brechas financieras.

Talento especializado bajo demanda

Equipos de compliance, tesorería y auditoría se integran como extensión del cliente, combinando tecnología avanzada con experiencia práctica para garantizar eficiencia, seguridad y cumplimiento normativo.

Recomendaciones estratégicas 2025–2026

1️⃣ Adoptar una visión de riesgo permanente, no reactiva. 2️⃣ Auditar proveedores antes, durante y después de la externalización. 3️⃣ Alinear la seguridad con la estrategia financiera global. 4️⃣ Integrar indicadores de cumplimiento (KRI y KPI) en los tableros de gestión. 5️⃣ Impulsar una cultura de responsabilidad compartida.

Fortalece la seguridad de tus finanzas externalizadas

Implementa controles tecnológicos, auditorías y talento especializado con Xternus para cumplir RGPD y ENS sin frenar la eficiencia operativa.

Conocer soluciones XternusPreguntas Frecuentes (FAQs)

¿Qué riesgos implica externalizar contabilidad o nóminas sin contrato RGPD?

Puede derivar en sanciones administrativas, pérdida de control sobre los datos y vulnerar el artículo 28 del RGPD.

¿Es obligatorio cifrar los datos financieros?

Sí, el RGPD y el ENS exigen cifrado proporcional al riesgo; en finanzas, el cifrado extremo a extremo es esencial.

¿Cómo puedo saber si mi proveedor es seguro?

Verifica certificaciones ISO 27001, ENS o SOC 2 y solicita auditorías independientes periódicas.

¿Qué beneficios tiene una estrategia de compliance activa?

Aumenta la confianza, reduce vulnerabilidades y minimiza riesgos legales y reputacionales.